Popüler içerik yönetimi sistemi Drupal’in güncelleme mekanizması saldırganların yöneticileri kandırarak kötü amaçlı güncellemeleri yükletmelerine neden oluyor.

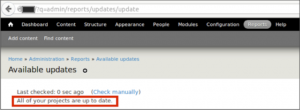

Güvenlik şirketi IOActive’den Fernando Arnaboldi Drupal’in yöneticileri güncelleme kontrolünün, güncelleme sunucusuna erişememek gibi nedenlerden başarısız olduğu hakkında uyarmadığını tespit etti. Bu yüzden yönetim paneli CMS’in güncel olmamasına rağmen güncel olduğunu bildirmeye devam ediyor.

Bu durum, hackerların Drupal, WordPress veya Joomla gibi popüler içerik yönetimi sistemlerindeki açıklardan anında faydalandıkları için sorun teşkil edebilir. 2014’te yaşanan bir olayda Drupal önemli bir yamayı yayınlayana kadar geçen yedi saat içerisinde hackerlar bu açıktan faydalanmaya başlamıştı.

Arnaboldi açığı biraz daha araştırınca Drupal güncellemelerinin HTTPS üzerinde yapılmadığını tespit etti. Bu da bağlantıların şifrelendirilmediği ve iki nokta arasındaki bağlantıyı izinsiz izleyen saldırganlar tarafından ele geçirilebileceği anlamına geliyor.

CMS ilk olarak updates.drupal.org sunucusundan bir XML dosyası yüklüyor ve içindeki dosyanın yüklenen dosyaya uyup uymadığını kontrol ediyor. Eğer XML dosyasında yeni bir versiyon çıkarsa CMS yönetim panelinde bir güncelleme olduğuna dair bir uyarı gösteriyor. Uyarıda ayrıca yeni versiyonun indirilebileceği bir bağlantı bulunuyor.

Bu da Drupal web sitesiyle Drupal güncelleme sunucusu arasındaki trafiğe müdahale edebilecek bir konumda bulunan saldırganların kullanıcıları CMS’in sisteme izinsiz girebilecek bir versiyonuna gönderecek sahte bir XML dosyası yayınlayabilmeleri anlamına geliyor.

Drupal güncellemeleri elle yapıldığı için saldırganların yöneticinin sahte güncelleme dosyasını yükleyip kurmasını beklemeleri gerekiyor.

Drupal modüllerini güncellemek yarı otomatik bir işlem. Yönetici modül güncellemeleri için bir yükle butonuna tıkladığında modül otomatik olarak yükleniyor.

Modül güncelleme işlemleri de korumasız ve ele geçirilmeye açık. Saldırganlar sahte modül güncelleme dosyalarıyla web sunucusunda kod çalıştırabiliyor veya sitenin veritabanına erişebiliyor.

Üçüncü sorun ise yöneticilerin güncellemeleri elle kontrol edebilmesini sağlayan ve siteler arası sahte istek saldırılarına açık olan bağlantıyla ilgili. Eğer bir yönetici kontrolü saldırganın eline geçmiş bir web sitesini ziyaret ederse, o web sitesi gizlice kendi tarayıcısını sisteme sokuyor ve Drupal kurulumu için arka arkaya güncelleme kontrolleri yollayabiliyor.

Böylece oturum ele geçirilmiş oluyor ve saldırı ele geçirilen web sitesinin updates.drupal.org’dan arka arkaya bilgi isteğinde bulunarak ağ bant genişliğini tamamen kullanmak zorunda kalmasına neden oluyor.

Bu sorunlar henüz çözülmüş değil, bu yüzden Arnaboldi blogunda Drupal yöneticilerinin şimdilik tüm Drupal ve modül güncellemelerini elle yapmalarının daha iyi olacağını yazıyor.