Akamai’ye göre XOR botnetinin hedefi Linux sistemleri.

Akamai Salı günü yayınladığı raporda 150 Gpbs’nin üzerinde DDoS saldırısı yapabilen XOR botnetinden yeni saldırılar gerçekleştirdiğini açıkladı. Yakın tarihli olayları inceleyen araştırmacılar XOR’un hedeflerinin büyük çoğunluğunu Asya’daki kuruluşlar olduğunu söylüyor.

XOR, Linux sistemlerini etkileyen bir Truva. Genellikle bir saldırganın SSH oturumlarını zorlaması veya korumasız uygulamalar veya sistem operatörleri gibi ikincil bir saldırı yüzeyini hedef alarak sistemde açık oluşturması sonucu cihazlara yükleniyor. XOR yüklendikten sonra sistem botnete ekleniyor ve botmaster o sistemi istediği zaman saldırıları için kullanabiliyor.

Akamai’den Stuart Scholly XOR’un eskiden Windows sistemlerini tercih eden botmasterların artık açıklı Linux sistemlerini kullanarak oluşturduğu botnetlere iyi bir örnek olduğunu söylüyor.

Veri merkezlerindeki Linux tabanlı ağlarda yaşanan büyük artış yüzünden bu ağlar büyük bir hedef halini aldı, çünkü sistem yöneticileri Linux’un da bakımdan geçmesi gerektiğini sık sık unutuyorlar. Linux’un sağlamlığına yönelik yaygın bir inanış olduğu için yöneticiler güncelleme ve bakım yerine “bozuk değilse kurcalama” anlayışını benimsemiş durumdalar.

Linux tabanlı botnetlerin diğer örnekleri Spike yazılımı, IptabLes ve IptabLex kötü amaçlı yazılım ailesi tarafından yönetilen botnetler.

Akamai’nin araştırmasına göre XOR’dan gelen DDoS saldırıları tek basamaklı Gbps’lerden başlayıp 150’nin üzerinde Gbps’ye ulaşabiliyor. Botnet en çok oyun sektörünü ve eğitim kurumlarını hedef alıyor.

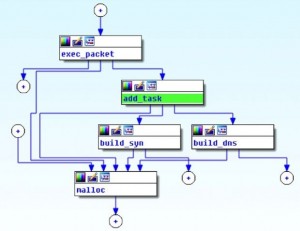

XOR günde yaklaşık 20 hedefe saldırıyor ve bu hedeflerin %90’ı Asya’da. Rapora göre son saldırılardan biri 179 Gbps’ye, başka biri ise 109 Gbps’ye ulaşmış. Saldırıların çoğu SYN ve DNS floodları.

Bulaşma Belirtileri

Hedef işletim sistemi üzerinde ikilinin çalıştırılması için kök dizin ayrıcalıkları olması gerekiyor. İkili çalıştırıldıktan sonra /boot dizininde rastgele 10 alfa karakterden oluşan bir dosya adıyla iki kopyasını, /lib/udev dizininde ise udev dosya adıyla bir kopyasını oluşturuyor.

Kötü amaçlı yazılım, kalıcı olmak için ana işlemin çalışıp çalışmadığını kontrol eden çok sayıda kısa ömürlü işlem yürütüyor. Ana işlem çalışmıyorsa, rastgele 10 karakterden oluşan yeni bir isim kullanarak /boot altında yeni bir kopya oluşturup çalıştırıyor. Bu işlem bilindik rootkit teknikleri kullanılarak saklanıyor. Yazılım çalışan işlemleri gösteren araçları ve bilindik bir Linux aracının adını (örneğin top, grep, ls, ifconfig) kullanarak kendini saklıyor, rastgele komutlar yardımıyla da işlek bir sistemin içerisinde karışıyor.

Bot bilgisayarın yeniden başlatılması sonrasında kalıcı olabilmek için yazılımın /boot dizinine bıraktığı dosyanın adını kullanarak /etc/init.d dizininde bir başlatma komut satırı oluşturuyor.

Akamai’nin XOR hakkındaki, bulaşmayı tespit eden ve kurallarını da içeren detaylı raporuna buradan ulaşabilirsiniz.